북한과 연계된 해커들이 미국 정부 및 조직의 공급망을 겨냥한 해킹 공격을 벌이고 있다는 분석이 나왔습니다. 또 암호화폐 탈취에 치중하면서 지난 2017년부터 지금까지 30억 달러가 넘는 자금을 빼돌렸다고 지적했습니다. 조상진 기자가 보도합니다.

세계 최대 IT 기업 중 하나인 미국 마이크로소프트(MS)사는 15일 “러시아, 중국, 이란, 북한의 위협 행위자들이 정부 및 기타 민감한 조직에 대한 공급망 공격을 수행하기 위해 IT 제품 및 서비스에 대한 접근을 추구했다”고 지적했습니다.

[MS 보고서] “Threat actors from Russia, China, Iran, and North Korea pursued access to IT products and services, in part to conduct supply chain attacks against government and other sensitive organizations.”

MS사는 이날 공개한 ‘2024 디지털 방어 보고서’에서 북한을 해킹 분야에서 주요 국가 주도 위협 행위자로 지목하면서 이같이 밝혔습니다.

보고서는 이들 국가 주도 행위자들이 해킹을 통해 자금과 정보를 탈취하고 선거 제도를 위협하기 위해 사이버 범죄자들을 더욱 공격적이고 정교한 방법을 통해 모집하고 있다고 지적했습니다.

“북한, ‘북미 지역 IT 분야’ 가장 많이 해킹”

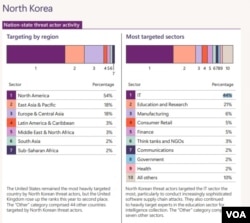

특히 북한의 경우 미국이 속한 북미 지역을 겨냥해 가장 많은 해킹 공격을 감행했다고 밝혔습니다.

MS사가 공개한 조사 결과에 따르면, 북한은 북미 지역에서 전체의 절반이 넘는 54% 이상의 해킹을 시도한 것으로 나타났습니다.

이어 동아시아·태평양 지역과 유럽·중앙아시아 지역에서 각각 18%를 기록했습니다.

또 북한이 가장 집중적으로 해킹한 분야는 IT(정보기술) 분야로 44%였고, ‘교육 및 연구’ 분야가 21%로 뒤를 이었습니다.

MS사는 미국은 여전히 북한의 위협행위자들이 가장 많이 표적으로 삼는 국가였으며, 올해 영국이 2위로 순위가 상승했다면서, 북한 위협 행위자들의 표적이 된 나라는 총 44개국에 달한다고 지적했습니다.

[MS 보고서] “The United States remained the most heavily targeted country by North Korean threat actors, but the United Kingdom rose up the ranks this year to second place. The “Other” category comprised 44 other countries targeted by North Korean threat actors. North Korean threat actors targeted the IT sector the most, particularly to conduct increasingly sophisticated software supply chain attacks. They also continued to heavily target experts in the education sector for intelligence collection. The “Other” category comprised seven other sectors.”

또 북한 위협 행위자들은 점점 더 정교해지는 소프트웨어 공급망 공격을 수행하기 위해 IT 부문을 가장 많이 표적으로 삼았으며, 정보 수집을 위해 교육 분야의 전문가들을 집중적으로 공격했다고 설명했습니다.

“북한, 2017년 이후 암호화폐 30억 달러 탈취”

보고서는 또 최근 해킹 분야의 특징으로 국가 연계 위협 행위자와 사이버 범죄자 사이의 경계가 모호해지고 있다는 점을 들었습니다.

특히 “북한 해커들은 오랫동안 이 모호한 경계를 넘나들며 국가의 금고와 우선순위 사업을 위한 자금을 확보하기 위해 금전적 동기를 가진 작전을 수행해왔다”고 평가했습니다.

[MS 보고서] “$3 billion in cryptocurrency stolen by North Korean hackers since 2017. North Korean threat actors have long straddled this blurry line, conducting financially motivated operations to secure funding for state coffers and priority initiatives.”

그러면서 “북한은 2017년 이후 30억 달러 규모의 암호화폐를 훔쳤다”고 지적했습니다.

보고서는 유엔 자료를 인용해 북한이 지난해에만 6억 달러에서 10억 달러에 이르는 자금 탈취 사건에 연루됐으며, 여기서 훔친 자금은 북한의 핵과 미사일 프로그램 재원의 절반 이상을 충당한 것으로 알려졌다고 밝혔습니다.

또한 북한은 해킹 해제의 대가로 금전을 요구하는 해킹 수법인 랜섬웨어에 뛰어들고 있을 가능성이 있으며, 랜섬웨어 변종 프로그램 개발을 통해 항공우주 및 방위 산업 조직에도 영향을 미치고 있다고 지적했습니다.

그러면서 “이러한 행동은 북한이 정보 수집과 접근을 통한 수익창출이라는 두 가지 목적을 모두 가지고 있었음을 시사한다”고 밝혔습니다.

“북한, 한국 내 북한 관련자 해킹”

북한이 정보 탈취를 목적으로 해킹을 시도하는 정황은 최근 잇따라 발견되고 있습니다.

한국 국가사이버안보센터(NCSC)와 민간 사이버보안기업 안랩은 16일 공동 발표한 분석 보고서에서 북한 해킹조직 ‘TA-레드앤트(TA-RedAnt)’가 한국 내 대북 전문가와 탈북민 등을 대상으로 해킹 활동을 벌였다고 발표했습니다.

보고서는 TA-레드앤트가 올해 5월 무료 소프트웨어 광고 프로그램을 통해 한국 내 광고 대행사의 서버를 해킹했고, 이를 통해 마이크로소프트의 인터넷 익스플로러 브라우저의 취약점을 악용한 것으로 나타났다고 밝혔습니다.

그러면서 공격자는 이 취약점을 악용해 광고 프로그램이 설치된 컴퓨터에 악성 코드를 유포했다고 지적했습니다.

보고서는 “북한 해킹 조직들이 MS 인터넷 익스플로러 외에도 다양한 취약점을 악용하는 등 고도화된 공격 추세를 보이고 있다”며, 사용자들에 운영체제 및 소프트웨어의 보안에 유의할 것을 당부했습니다.

전문가들은 북한이 최근 정보 탈취와 금전적 동기의 해킹을 동시에 수행하는 독특한 형태를 보이고 있다고 지적해왔습니다.

마이클 반하트 맨디언트 수석분석가는 최근 VOA와의 화상통화에서 북한 해킹조직들이 정보를 탈취한 뒤 이를 랜섬웨어 공격에 활용하고, 여기서 얻은 금전적 이득을 다시 정보 탈취에 활용하는 방식을 취하고 있다고 지적했습니다.

[녹취: 반하트 분석가] “The main goal is to attack these entities over here get the money to do what I'm doing now and then go after the missile, the defense industrial base, the satellite information and then they can revert back to any type of ransomware stuff if they need it. Now again, that's not the main reason why they're there they're there to actually that that effort is basically just to prop up the real cyber espionage efforts.”

반하트 수석분석가는 북한 해킹조직이 정보 탈취를 매개로 금전적 이득을 취하고 이를 다시 정보 취득에 활용하며 궁극적으로는 정권을 위한 핵과 미사일 개발 역량 진전을 지원하고 있다는 점을 주목해야 한다고 말했습니다.

그러면서 이것이 바로 미국을 비롯한 국제사회와 민간 보안업계가 주목하고 경고하는 이유이며, 앞으로도 더 많은 국가 기관과 민간 보안 기업이 협력해 이 같은 사이버 위협에 경종을 울려야 한다고 강조했습니다.

VOA 뉴스 조상진입니다.

Forum