북한 해킹 조직이 새로운 랜섬웨어 해킹을 통해 미국 내 국방 기술 관련 회사 네트워크에 침투한 것으로 드러났습니다. 회사의 네트워크를 마비시키고 해제를 대가로 거액의 금전을 요구했습니다. 김영교 기자가 보도합니다.

세계 최대 IT 기업 중 하나인 미국 마이크로소프트(MS)사는 28일 북한과 연계한 새로운 사이버 범죄 단체가 악성 코드를 개발해 수익 창출에 이용했다고 밝혔습니다.

MS사는 이날 공개한 보고서에서 최근 ‘문스톤 슬리트(Moonstone Sleet)’라는 북한 연계 위협 행위자가 ‘페이크페니(Fake Penny)’라는 새로운 랜섬웨어를 개발했다고 지적했습니다.

특히 ‘페이크페니’가 금전적 이익을 얻기 위한 목적으로 만들어졌다고 판단하면서, “위협 행위자가 랜섬웨어를 이용하는 것은 정보 수집과 수익 창출을 위한 사이버 작전을 수행한다는 의미”라고 설명했습니다.

보고서는 구체적으로 문스톤 슬리트가 지난해 12월 신분 도용과 지적 재산 탈취를 목적으로 국방 기술 관련 회사의 네트워크에 침투했다고 밝혔습니다.

이어 올해 4월 자체 개발한 페이크페니 랜섬웨어를 이용해 해당 회사의 파일을 암호화한 뒤 이를 해제하는 조건으로 대가를 요구했다고 지적했습니다.

문스톤 슬리트는 또 같은 달 드론 기술 회사의 네트워크에 침투했으며, 이번 달에는 전투기 부품 제조 회사의 네트워크에도 공격을 가한 것으로 나타났습니다.

특히 문스톤 슬리트가 지난 4월 페이크페니를 통해 침투한 국방 기술 회사에 660만 달러 가치에 달하는 비트코인을 요구하기도 했다면서, 문스톤 슬리트가 랜섬웨어를 이용해 요구하는 대가가 과거 북한 해커들이 요구했던 것보다 훨씬 높아진 점에 주목했습니다.

MS는 또한 문스톤 슬리트가 ‘디탱크워(DeTankWar)’라는 악성코드가 담긴 게임을 만들어 잠재적 투자자들과 게임 개발자들에게 접근했다는 점도 지적했습니다.

올해 2월부터 문스톤 슬리트가 이 게임을 이용해 컴퓨터 등 기기를 감염시키는 것을 관찰해 왔으며 “문스톤 슬리트는 통상 메신저나 이메일을 통해 해킹 대상자에 접근해 투자 또는 개발 지원이 필요한 게임 개발 회사인 것처럼 스스로를 포장했다”는 설명입니다.

아울러 문스톤 슬리트는 표면적으로 게임이 정상 운영되고 있다는 것을 보여주기 위해 웹사이트 detankwar.com과 defitankzone.com, 그리고 소셜미디어 X(구 트위터) 상의 계정을 여러 개 만들어 홍보 활동을 벌이기도 했다고 부연했습니다.

문스톤 슬리트는 또 C.C. 워터폴이라는 가짜 회사를 이용해 블록체인 회사인 것처럼 위장하고, 해킹 대상자에게 이메일로 연락을 취했습니다.

이메일 본문에는 악성 코드가 포함된 게임을 다운로드할 수 있는 링크가 포함돼 있었으며, 이를 통해 문스톤 슬리트 소속 해커들은 원격으로 컴퓨터를 조종할 수 있는 프로그램을 실행하고, 해킹 대상자의 신분도 도용했습니다.

MS는 보고서에서 "문스톤 슬리트의 다양한 전술은 그 효과뿐만 아니라 북한의 사이버 목표를 달성하기 위해 수년간 활동한 다른 여러 북한 위협 행위자들의 전술로부터 어떻게 진화해 왔는지를 보여주기에 주목할 만하다"고 밝혔습니다.

[MS 보고서]"Moonstone Sleet's diverse set of tactics is notable not only because of their effectiveness, but because of how they have evolved from those of several other North Korean threat actors over many years of activity to meet North Korean cyber objectives.”

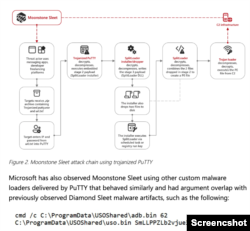

그러면서 문스톤 슬리트가 과거 북한의 대표적인 해킹조직인 라자루스가 사용했던 사이버 전술 및 악성 코드를 광범위하게 재사용했다고 밝혔습니다.

미국은 지난 몇 년간 지속적으로 북한을 랜섬웨어 해킹 분야의 악성 행위자로 지목해왔습니다.

앞서 지난 16일 미국 재무부는 확산금융(PF) 분야에서 가장 위협적인 국가로 북한과 러시아를 꼽으면서 “북한은 법정화폐와 가상 자산으로 불법 수익을 올리기 위해 가상자산사업자(VASP)에 대한 해킹과 랜섬웨어 공격과 같은 악의적인 사이버 활동을 계속하고 있다”고 지적했습니다.

북한은 앞서 2017년 ‘워너크라이 2.0’ 랜섬웨어 공격으로 미국과 영국, 아시아 등 전 세계 150개국의 항공과 철도, 의료 네트워크를 마비시키고 복구 대가로 암호화폐를 요구한 배후로 지목된 바 있습니다.

또한 지금은 활동이 중단된 유엔 안보리 대북제재위원회도 과거 전문가패널 보고서를 통해 북한이 전 세계 의료기관과 주요 사회 기반시설을 겨냥해 랜섬웨어 공격을 시도했으며, 이를 통해 얻은 수익을 북한 정권을 위한 목표 달성을 위해 사용했다고 지적한 바 있습니다.

VOA 뉴스 김영교입니다.

Forum